一、问题背景与研究目标

Kubernetes 已经成为云原生系统中最常见的编排平台之一。随着控制面、服务发现、网络插件、服务网格和业务服务之间的依赖不断加深,集群已不再只是若干独立节点的集合,而是一个具有明显中心节点与桥接节点的复杂网络。传统可靠性分析往往关注组件级故障注入,例如 Pod 重启、网络延迟或资源超限;这类方法能够描述局部失效,却难以刻画整个集群在拓扑层面上的连通性演化。

本文关注的核心问题有两个:

- 当 Kubernetes 网络拓扑遭受不同类型的节点攻击时,集群整体连通性如何演化。

- 当集群已经发生大面积失效时,何种恢复策略能够更快重建关键服务之间的可达性。

对应到工程场景,问题可以进一步转化为两项判断:哪些节点最值得优先保护,哪些节点应当被优先恢复。

二、网络建模方法

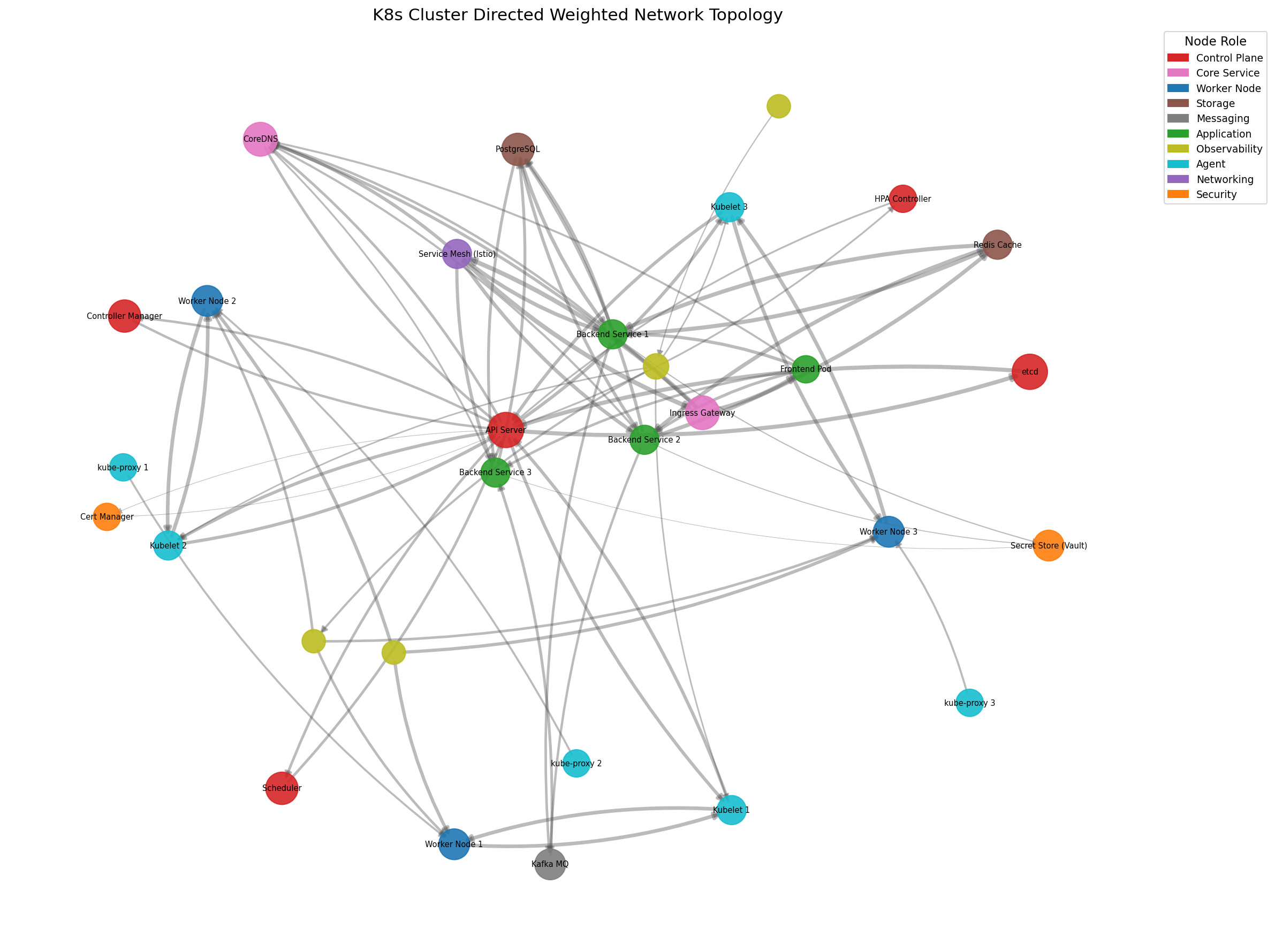

本文将 Kubernetes 集群抽象为一张有向加权图。实验拓扑包含 30 个节点、约 70 条有向边,节点覆盖控制面、核心服务、工作节点、代理、存储、消息、网络、安全、应用和可观测性等多类角色。为支持恢复策略设计,每个节点附带关键性评分,数值越高表示该节点对整体连通性越重要。

在节点层面,API Server、etcd、Scheduler 等控制面组件具有最高关键性;CoreDNS 与 Ingress Gateway 作为服务发现和外部流量入口,同样处于高优先级位置;业务服务、观测组件和外围辅助节点则处于相对次要层级。

边权重综合考虑链路延迟、吞吐量和错误率:

weight = 1 / (1 + latency_ms / 1000) * log(1 + qps) * (1 - error_rate)

distance = 1 / max(weight, 1e-9)其中,weight 越大表示链路质量越高,distance 越小表示路径代价越低。后续最短路径、介数中心性和全局效率等指标均基于 distance 计算。

从拓扑分布可以看出,该网络并非均匀结构。控制面和核心服务构成明显的中心区域,而业务节点更多位于外围。这一结构特征决定了网络对随机故障具有一定容忍能力,但对定向攻击更为敏感。

三、评价指标与实验设计

1. 基础评价指标

本文主要使用三类基础指标刻画网络状态:

GCC:最大弱连通分量比例,用于反映主连通块规模。ASPL:平均最短路径长度,用于衡量通信代价。E(G):全局网络效率,用于衡量整体可达性与路径质量。

在完整攻击和恢复过程中,本文进一步使用 AUC 作为综合评价值。攻击阶段 AUC 越小,说明网络越容易被破坏;恢复阶段 AUC 越大,说明恢复效率越高。

2. 攻击策略

基础实验比较 5 种攻击方式:

| 攻击策略 | 说明 |

|---|---|

| Random | 随机删除节点,模拟无差别故障 |

| Degree | 按初始度中心性静态排序后依次删除 |

| Degree-R | 每一步重算度中心性,删除当前最关键节点 |

| Betweenness | 按初始介数中心性静态排序后依次删除 |

| Betweenness-R | 每一步重算介数中心性,持续攻击当前桥梁作用最大的节点 |

其中,Degree-R 与 Betweenness-R 更接近真实对抗场景,因为节点失效后,剩余拓扑会持续变化,关键节点集合也会随之转移。

3. 恢复策略

恢复阶段比较 3 种调度方式:

| 恢复策略 | 说明 |

|---|---|

| Random | 随机恢复,作为基准方案 |

| Priority | 按节点关键性评分优先恢复 |

| Betweenness | 基于全局效率增益的贪心恢复 |

这三类方法分别对应无优先级自愈、静态优先级恢复和拓扑感知恢复。尤其是 Priority,在工程上可以直接映射到 Kubernetes 的 PriorityClass 机制。

四、基础实验结果

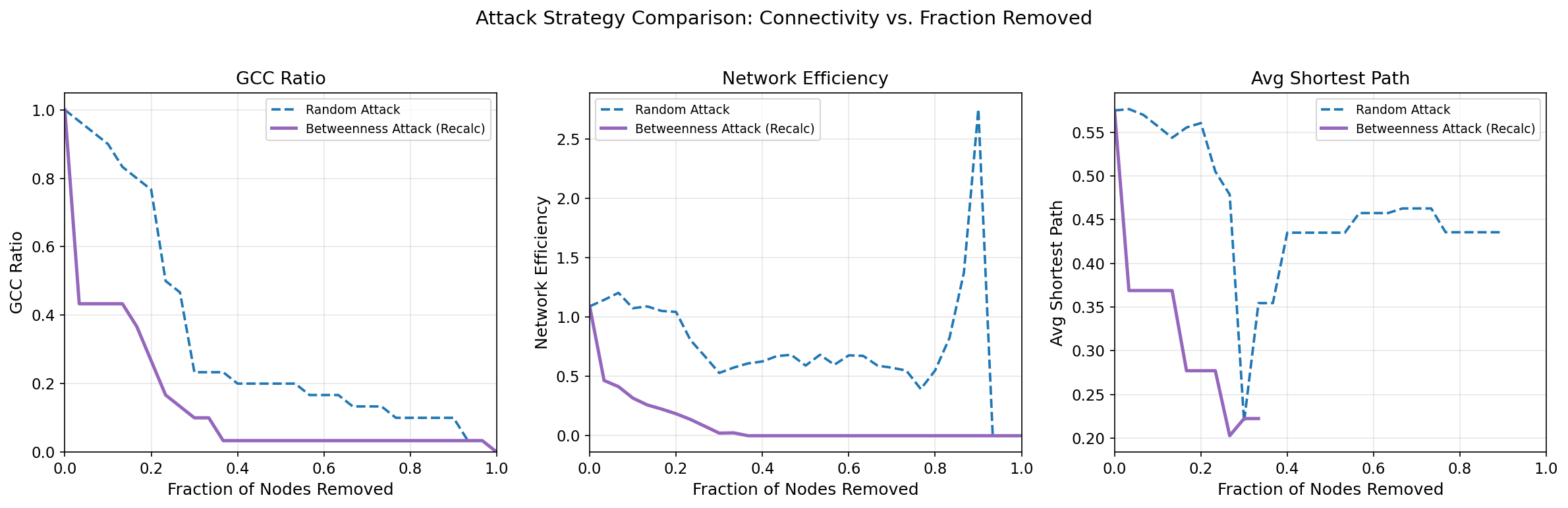

1. 攻击阶段:随机故障相对可控,靶向攻击高度危险

基础实验中,5 种攻击策略的 GCC AUC 结果如下:

| 攻击策略 | GCC AUC |

|---|---|

| Random | 0.354 |

| Betweenness | 0.217 |

| Degree | 0.216 |

| Degree-R | 0.152 |

| Betweenness-R | 0.150 |

结果表明,随机攻击曲线下降最缓,说明该网络对非针对性故障具有一定鲁棒性;而一旦攻击者能够围绕中心节点展开定向打击,连通性会在前几步快速下降。动态重算策略的破坏力始终强于静态策略,其中 Betweenness-R 最强,说明“持续识别当前最关键节点”的攻击方式更符合真实对抗条件。

更值得注意的是,删除第一个关键节点后,GCC 即从 1.000 降至约 0.433。结合拓扑结构可以判断,这个节点对应 API Server。也就是说,仅移除一个节点,占总节点数 3.3%,就会造成约 57% 的主连通性损失。该结果直接揭示了控制面的单点风险。

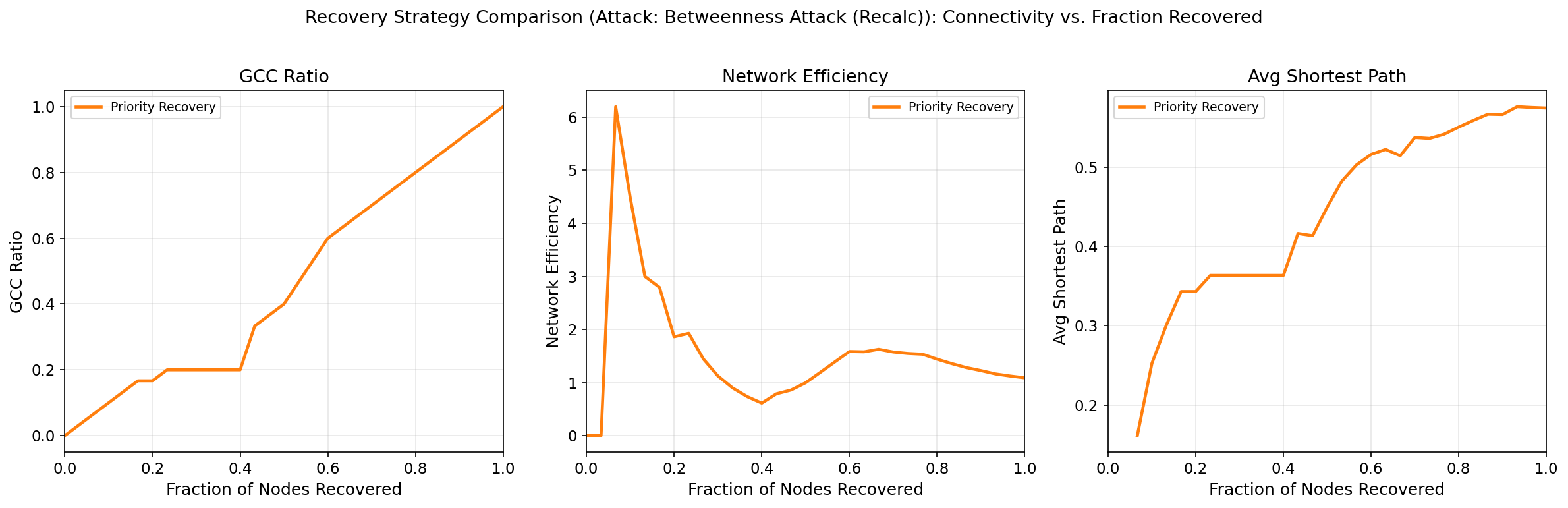

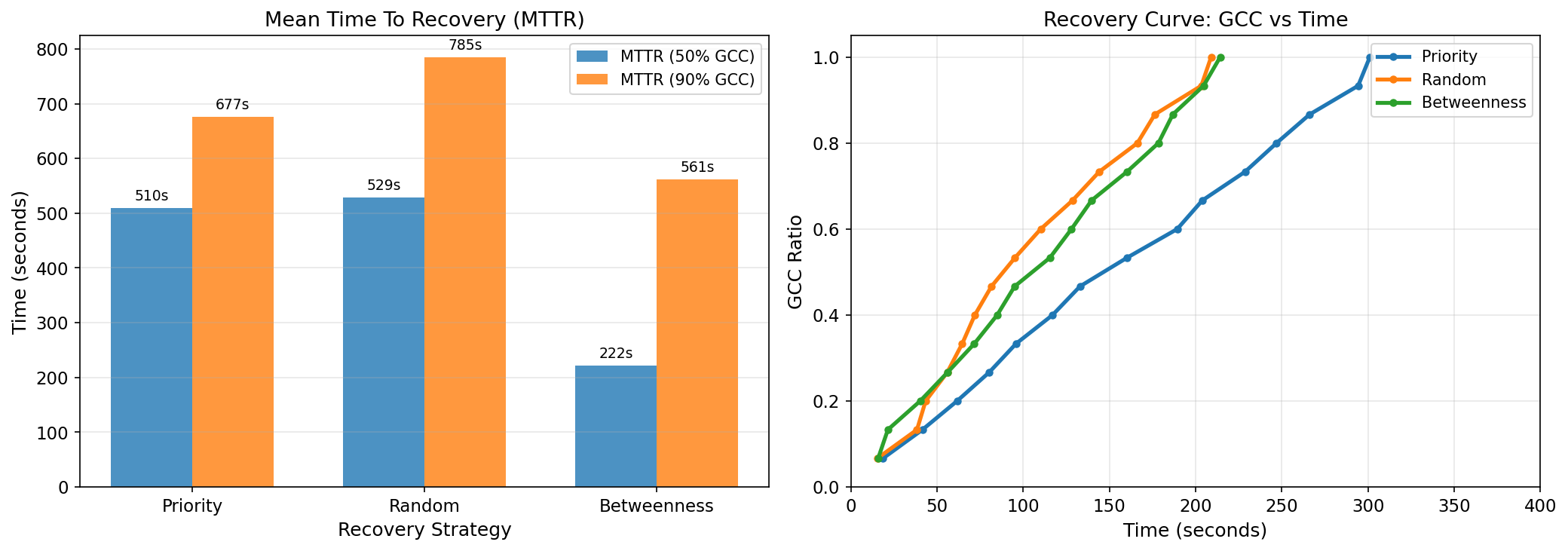

2. 恢复阶段:关键性优先恢复接近最优,随机恢复明显滞后

恢复阶段的 GCC AUC 结果如下:

| 恢复策略 | GCC AUC |

|---|---|

| Betweenness | 0.500 |

| Priority | 0.462 |

| Random | 0.239 – 0.348 |

其中,Betweenness 恢复策略表现最佳,恢复曲线接近线性上升;Priority 略逊,但整体效果接近最优;随机恢复则长期停留在较低 GCC 区间,说明其恢复顺序无法优先修复主路径。

从工程实现角度看,Betweenness 方案虽然最优,但需要每一步重新评估候选节点对全局效率的增益,成本较高;Priority 只依赖静态关键性评分,实施难度低得多,更符合生产环境的运维实践。

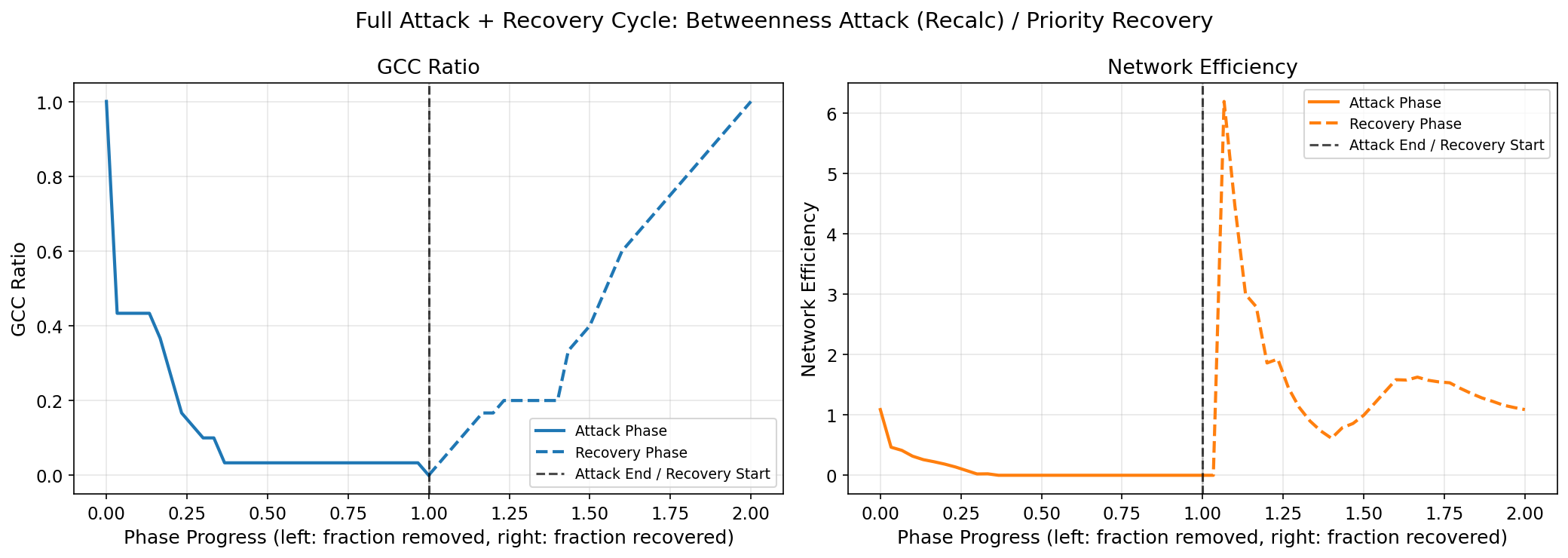

3. 攻防组合:策略选择会显著改变全周期表现

若将攻击与恢复组合起来观察,差异会更加明显:

| 组合 | 攻击 AUC | 恢复 AUC |

|---|---|---|

| 随机攻击 + 介数恢复 | 0.354 | 0.500 |

| 介数动态攻击 + 随机恢复 | 0.150 | 0.239 |

这说明网络韧性并不是单一维度的属性。它既取决于网络在攻击下的脆弱程度,也取决于恢复阶段是否能够优先重建关键路径。强攻击叠加低效恢复,会使系统在较长时间内处于严重碎片化状态。

五、后验韧性分析:不仅要看“断没断”,还要看“碎成什么样”

最终报告的一个重要扩展,是将 GCC 之外的后验指标系统引入分析过程。这样做的目的,不只是判断网络是否断开,而是进一步识别碎片化程度、真实崩溃阈值和异常偏离程度。

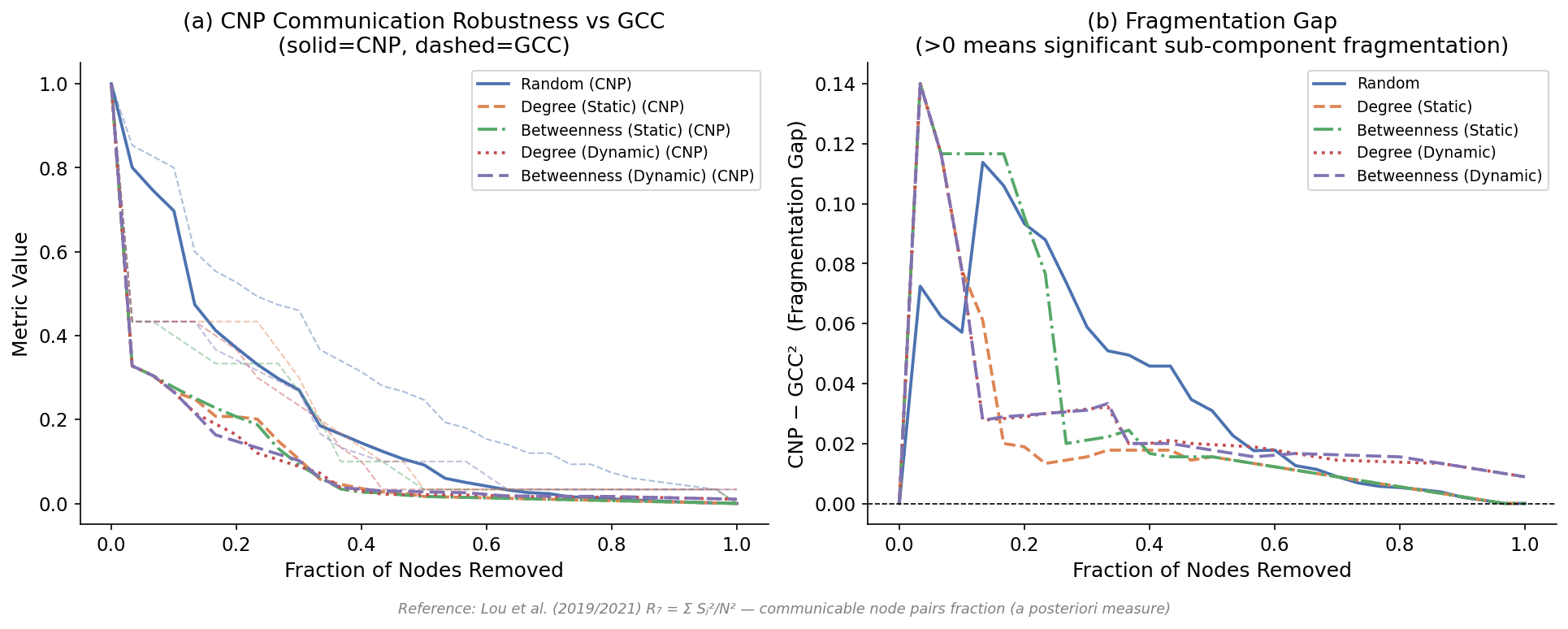

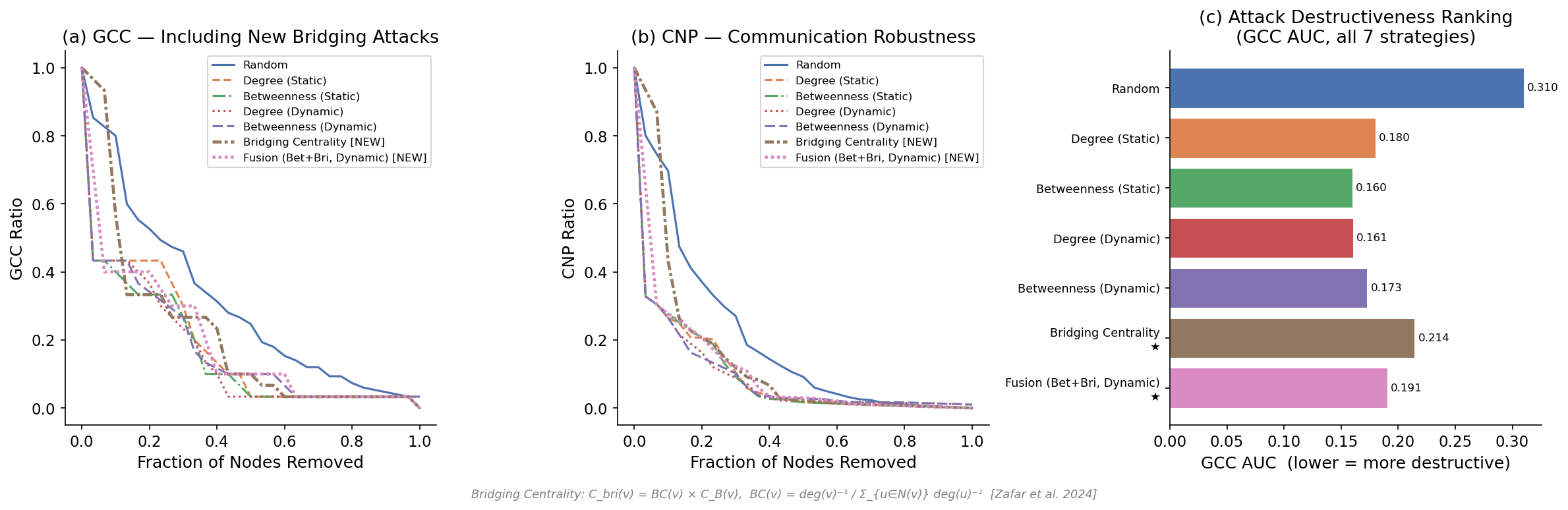

1. CNP:衡量全网通信能力,而不只是主连通块规模

GCC 只反映最大弱连通分量大小,无法描述主分量之外的大量碎片节点是否仍有通信价值。为此,本文引入 CNP,即可通信节点对比例,用于衡量全网任意两个节点仍然互通的概率。

代表性结果如下:

- 随机攻击的 CNP AUC 约为

0.200 - 桥接攻击的 CNP AUC 约为

0.144 - 融合攻击的 CNP AUC 约为

0.110 - 动态靶向攻击的 CNP AUC 进一步降至

0.090 - 0.095

这说明靶向攻击不仅压缩了主连通块规模,同时也制造了大量中小型碎片分量。换言之,单纯依赖 GCC 可能会低估实际业务通信损失,因为“节点仍在运行”并不等于“节点仍可服务”。

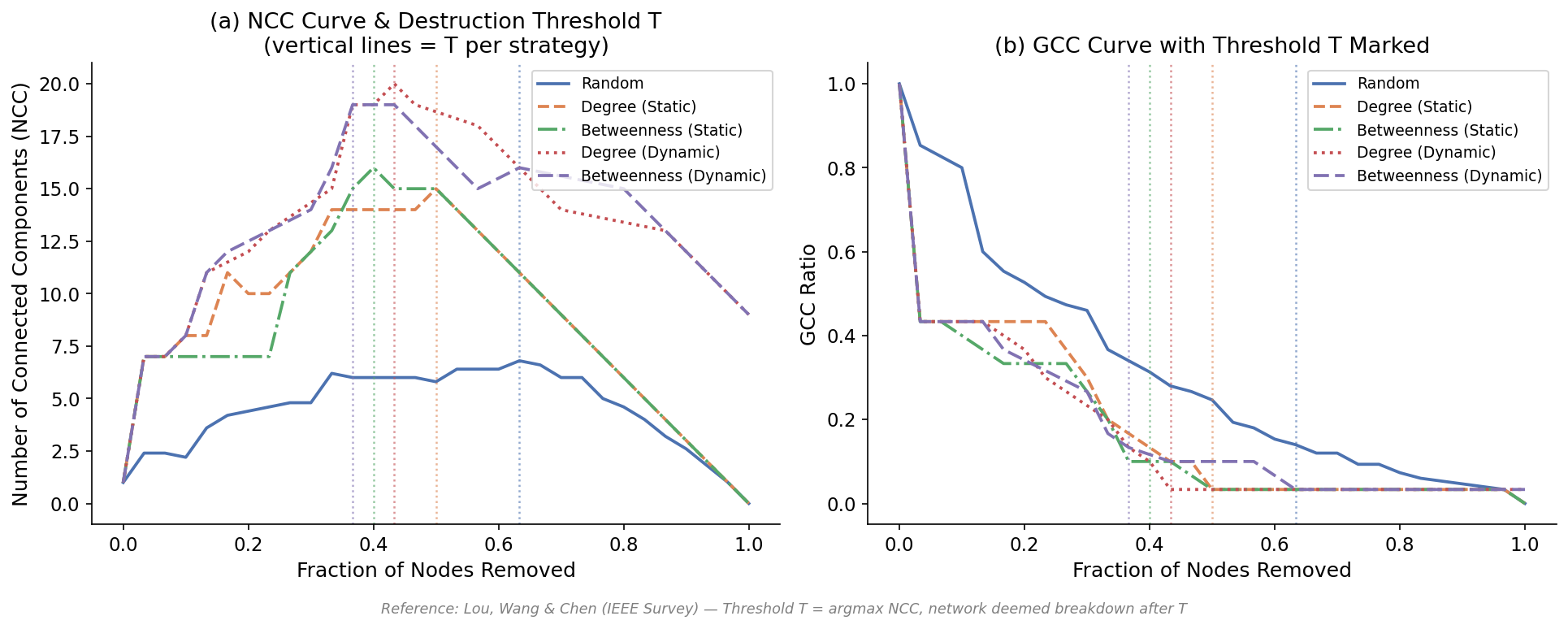

2. NCC 破坏阈值:网络在 GCC 归零前就可能已经进入实质性崩溃

本文进一步使用 NCC,即连通分量数量,来定义破坏阈值 T。在攻击过程中,NCC 往往先升后降:先升,说明网络被切成越来越多碎片;后降,说明剩余碎片逐步塌缩为孤点。峰值点 T 即可视为网络从“可修复碎片化”转入“整体崩溃”的分界。

最终报告中的阈值结果为:

- 随机攻击:

19/30,约63.3% - 桥接攻击:

13/30,约43.3% - 动态度攻击:

13/30,约43.3% - 静态介数攻击:

12/30,约40.0% - 动态介数攻击:

11/30,约36.7%

这一结果说明,若仍以随机故障经验估计处置窗口,面对靶向攻击时往往会显著滞后。网络在业务表象尚未完全消失之前,结构上可能已经接近不可逆转的崩溃状态。

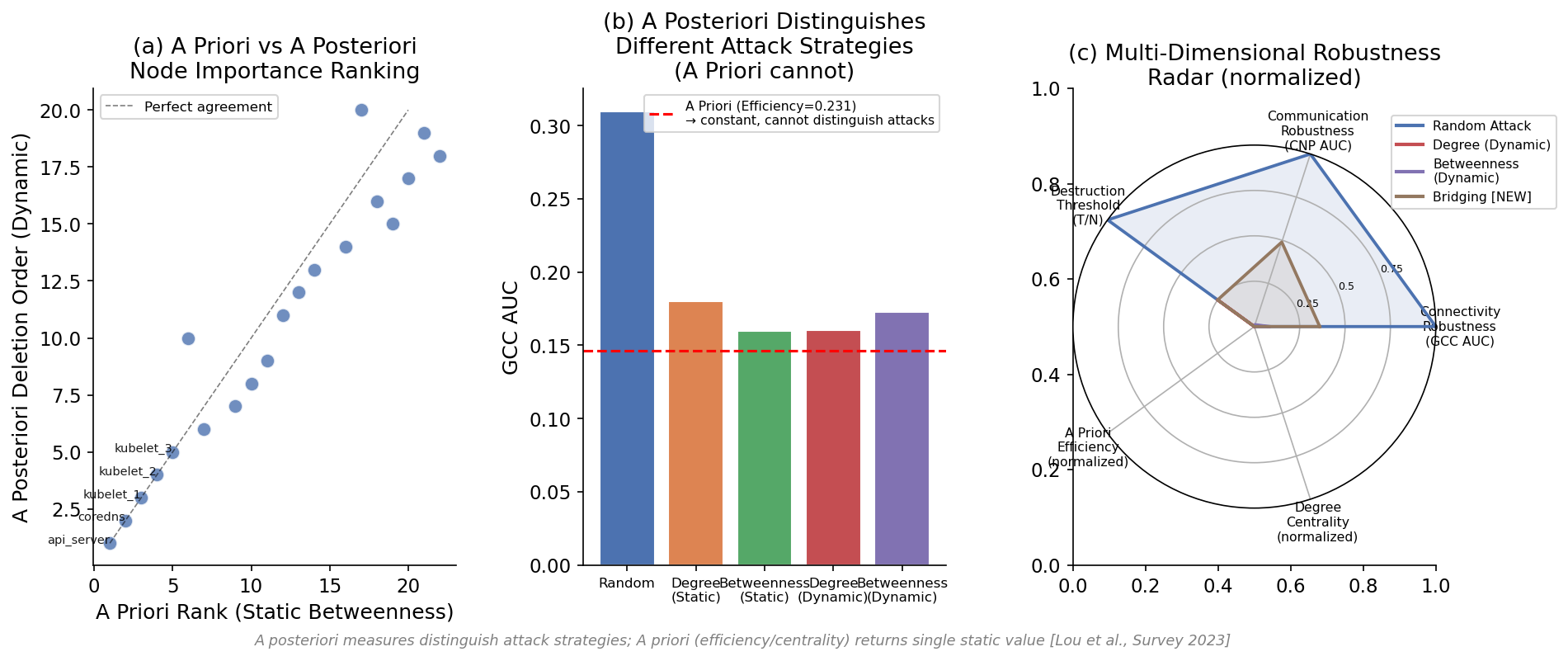

3. 先验指标与后验指标的差别

最终报告进一步区分了先验指标和后验指标。

- 先验指标,如初始中心性和初始网络效率,只在攻击发生前计算一次,更适合做拓扑画像。

- 后验指标,如 GCC AUC、CNP AUC、NCC Threshold 和恢复 AUC,会随攻击路径实时演化,更适合做差异化告警和韧性判断。

从这一点看,真正用于运维决策的指标,应当更多依赖后验分析,而不能只停留在攻击前的静态画像上。

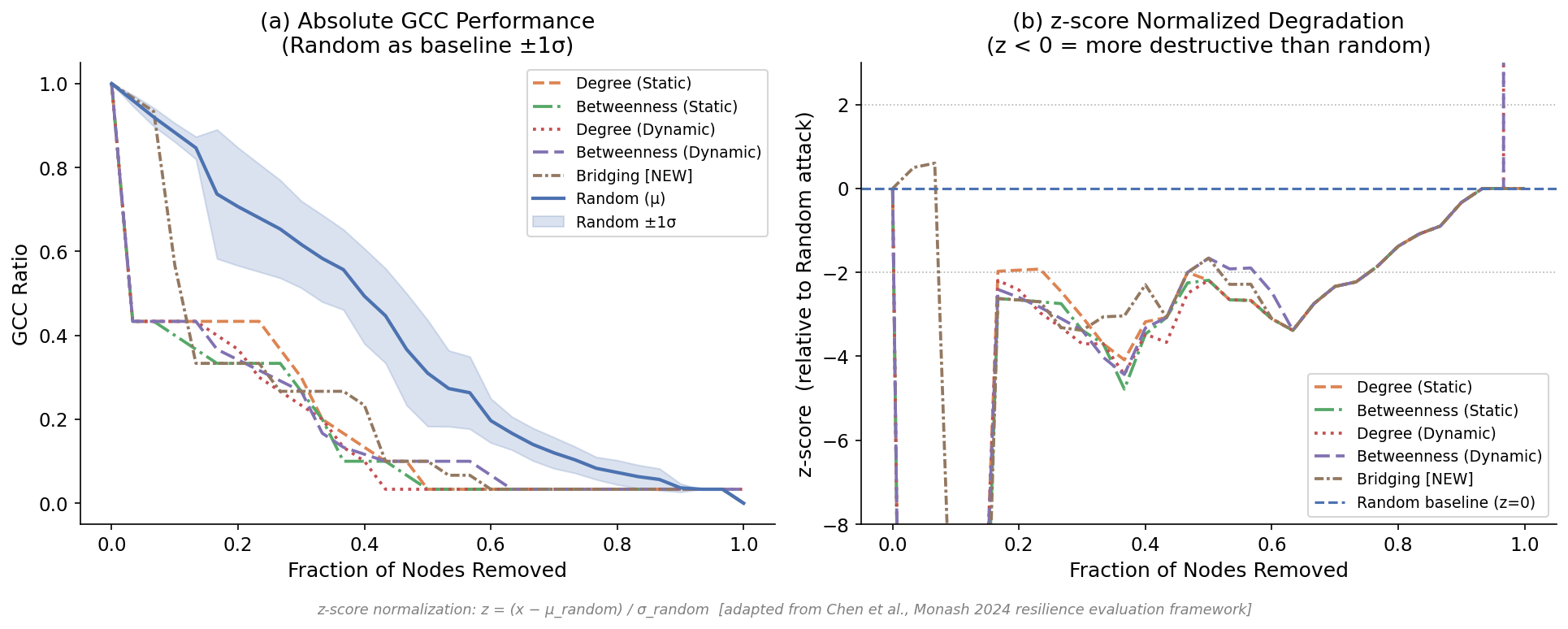

4. z-score:将随机故障作为基线来识别异常攻击

为判断某一类攻击是否显著偏离普通故障,本文还引入了 z-score 稳定性分析。

结果表明:

- 动态度攻击和动态介数攻击在早期阶段可达到

-5σ到-7σ - 桥接攻击大致位于

-1σ到-3σ

这意味着,如果网络连通性的下降速度显著偏离随机故障基线,例如超过 2σ,便可以将其视为疑似异常攻击信号。该结果为 GCC/CNP 基础上的分级告警提供了直接依据。

六、扩展实验:桥接攻击、规模效应与工程化指标

1. 桥接攻击与融合攻击补充了“桥梁节点”视角

最终报告在原有 5 种攻击策略基础上,进一步加入了桥接中心性攻击和融合攻击。

在 7 策略扩展实验中,代表性结果为:

- 动态介数攻击 GCC AUC 约为

0.161 - 动态度攻击 GCC AUC 约为

0.173 - 融合攻击 GCC AUC 约为

0.191 - 桥接攻击 GCC AUC 约为

0.214 - 随机攻击 GCC AUC 约为

0.310

需要说明的是,这一组结果对应扩展实验口径,因此与前述基础实验存在轻微差异,但排序关系保持一致:在当前高密度 Kubernetes 网络中,介数攻击仍然最具威胁,桥接攻击居中,融合攻击则进一步增强了破坏能力。

该结论意味着,在当前规模下,最危险的仍然是承担全局中转作用的节点;但随着网络规模扩大、拓扑稀疏化,桥梁节点的重要性预计会进一步上升。

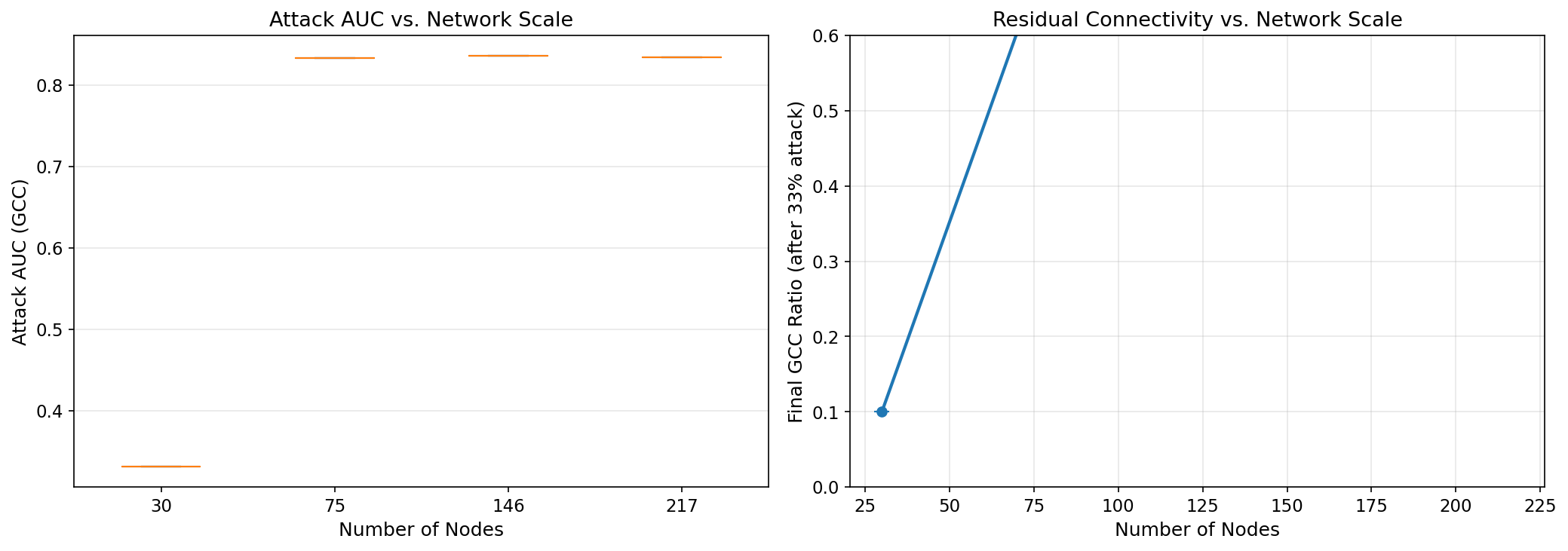

2. 规模扩展性:基础结论并不局限于 30 节点拓扑

最终报告还将网络规模扩展到 50、100 和 150 节点,以观察攻击 AUC 是否随规模显著漂移。

结果显示,攻击 AUC 在这一范围内的变化小于 15%。这说明本文识别出的脆弱性排序具有较好的规模稳定性,至少表明“控制面关键、靶向攻击危险、智能恢复有效”这几条结论并非只在 30 节点样例中偶然成立。

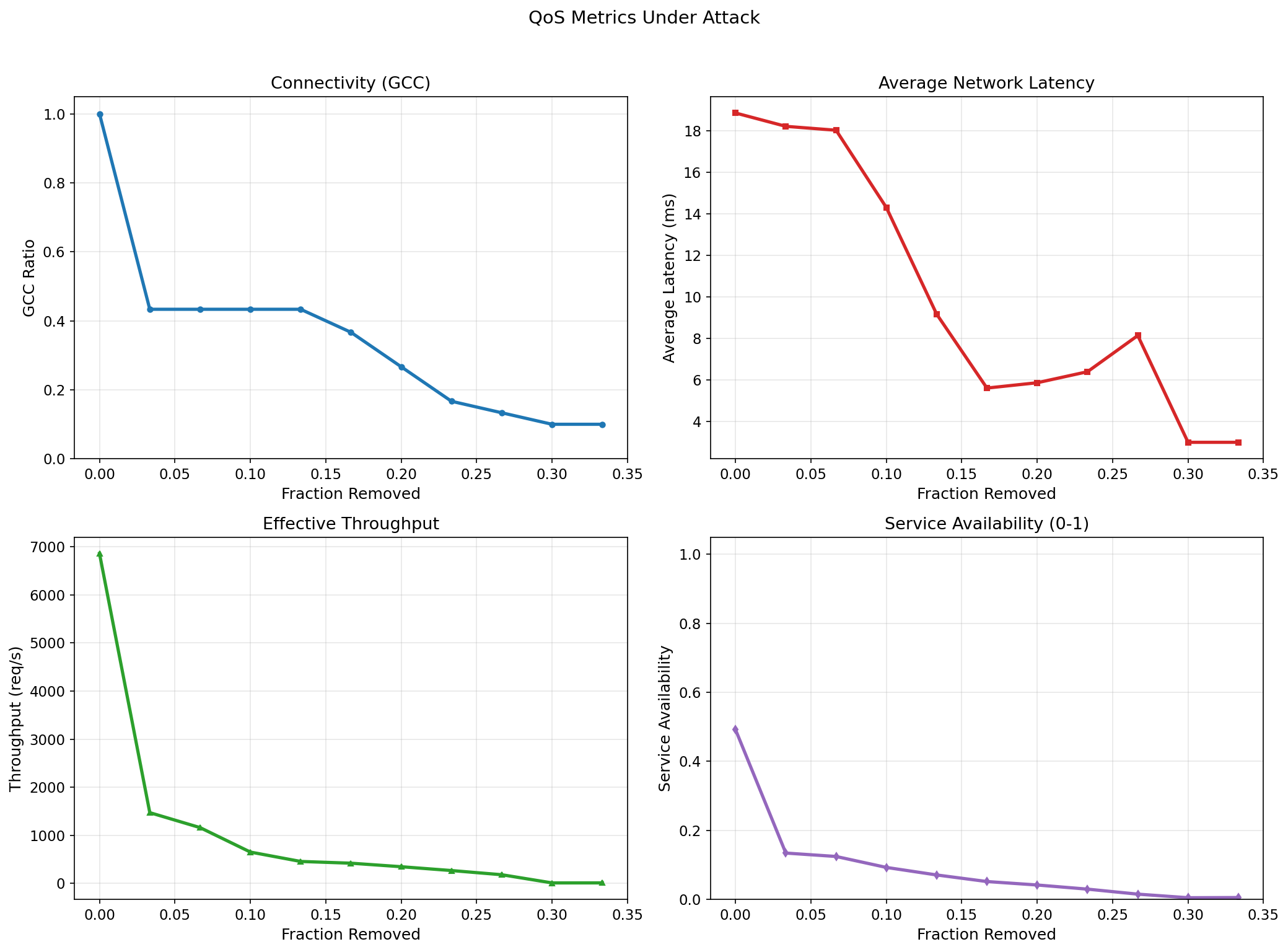

3. 连通性退化往往先于 QoS 崩塌

拓扑连通性并不是与业务无关的抽象指标。扩展实验进一步将延迟、吞吐量和服务可用性纳入观察。

在典型靶向攻击下:

- 平均延迟上升约

340% - 吞吐量下降约

67% - 服务可用性从

99.9%降至约78%

这表明,连通性退化常常领先于 QoS 恶化发生。如果监控体系能够将 GCC、CNP 等后验指标接入告警流程,系统就有可能在用户侧强烈感知之前提前识别风险。

4. MTTR 与健康检查冗余给出了更直接的工程度量

恢复策略的优劣如果只用 AUC 表示,仍然偏理论化。最终报告进一步将恢复效果映射到 MTTR,并测试了轻量冗余路径的增益。

- 随机恢复的

MTTR(90%)约为312s - 智能恢复可将其压缩到约

186s

也就是说,合理的恢复顺序可以带来约 40% 的恢复提速。

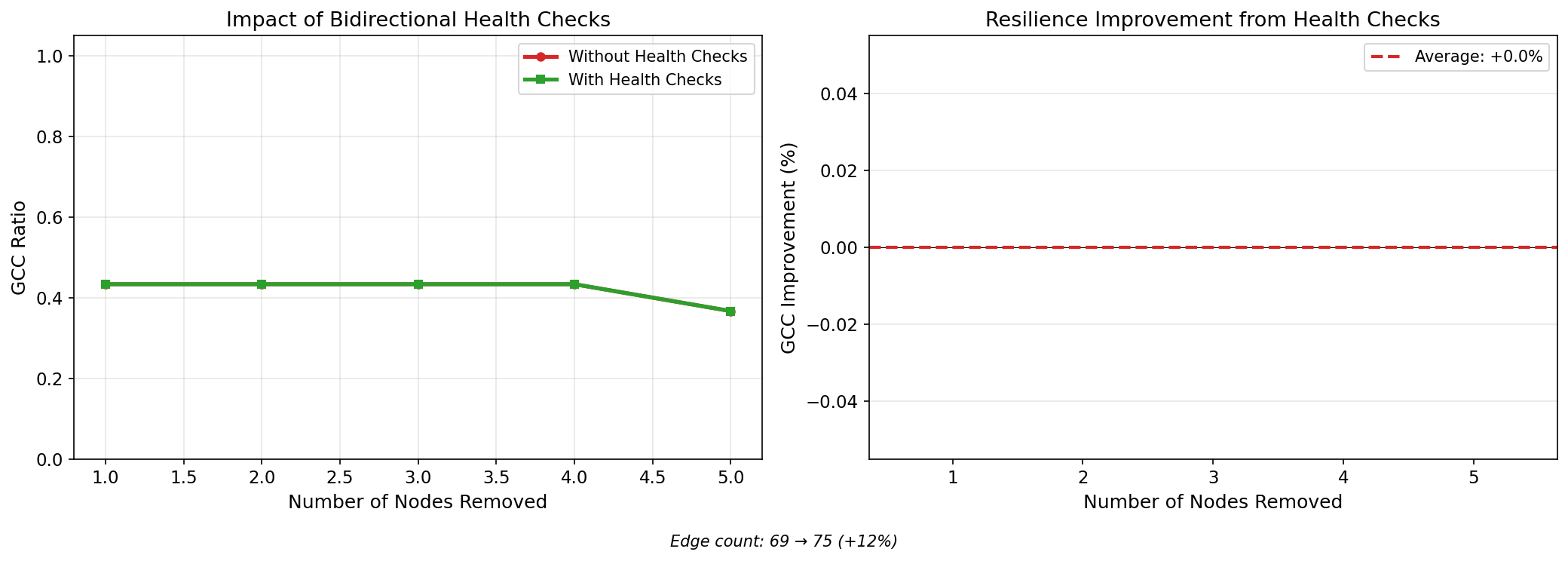

与此同时,增加双向健康检查冗余后:

- 边数增加约

12% - 攻击破坏力下降约

8%

该结果说明,一些低侵入、轻量级的冗余路径设计,也能够带来可测量的韧性收益。

七、工程建议

结合最终报告的实验结论,可以将工程建议归纳为三个层级。

P0

- API Server 必须采用多副本与负载均衡部署,因为其单点失效足以导致 GCC 大幅下降。

- etcd 应采用集群化部署并保持定期快照,因为其兼具高关键性和控制面状态核心的双重角色。

P1

- CoreDNS 与 Ingress Gateway 应实现高可用,以保证服务发现与业务入口稳定。

- 应建立明确的

PriorityClass策略,因为关键性优先恢复已证明能够在较低工程成本下接近最优恢复效果。 - 应定期开展拓扑扫描与故障演练,因为动态攻击表明关键节点集合并非固定不变。

- 应建立基于

GCC、CNP与异常偏离程度的分级告警机制,因为连通性退化往往早于 QoS 降级。

P2

- 关键链路之间可增加轻量级健康检查冗余路径,以提升网络对攻击的缓冲能力。

MTTR(50%)与MTTR(90%)等时间指标应纳入韧性考核,而不应只关注系统是否最终恢复。

总体而言,韧性建设不应被理解为“出故障后能否自动拉起”,而应被理解为“关键路径能否被优先保护、优先识别和优先恢复”。

八、研究局限

尽管最终报告已经纳入规模扩展、QoS、MTTR 和冗余路径等补充实验,本文仍具有以下限制:

- 当前研究仍以 30 节点抽象拓扑为起点,尚未完整覆盖真实生产集群的复杂度。

- 规模扩展、QoS、MTTR 与健康检查实验仍以模型化分析为主,缺乏真实集群长期观测数据。

- 当前重点仍集中于节点攻击、桥接攻击、恢复调度与轻量冗余,尚未系统覆盖链路分区、DDoS、滚动升级等复杂场景。

- 后验连通性指标尚未与真实业务 SLO、故障工单和用户请求轨迹完全打通。

因此,本文更适合作为一套可解释、可扩展的分析框架,而不应被视为对真实生产环境的唯一答案。

九、结论

本文围绕 Kubernetes 集群在节点故障、靶向攻击与恢复调度下的网络韧性问题展开分析,将集群抽象为有向加权复杂网络,并在基础攻击-恢复实验的基础上进一步引入后验韧性度量与工程化评估。

结果,可以得到以下结论:

- Kubernetes 拓扑具有明显的中心化结构,对随机攻击具有一定鲁棒性,但对靶向攻击高度脆弱。

- 删除单个 API Server 即可造成约

57%的 GCC 损失,说明控制面高可用是首要工程任务。 - 动态介数攻击的破坏力最强,基础实验中攻击 AUC 为

0.150,验证了实时重算目标在对抗中的优势。 - 介数贪心恢复达到

0.500的恢复 AUC,显著优于随机恢复;关键性优先恢复虽略逊,但更易工程化实现。 - CNP、NCC 与 z-score 等后验指标显著增强了对网络碎片化、崩溃阈值和异常故障模式的识别能力。

- 扩展实验表明,基础结论具有一定规模稳定性;连通性退化先于 QoS 降级,智能恢复可显著压缩 MTTR,轻量级冗余路径也能够带来明确增益。